Scopri la crittografia omomorfica (HE): come funziona, vantaggi, svantaggi e un esempio pratico....

La sorveglianza, l'hacking etico e la responsabilità dei ricercatori sono questioni centrali nell'era digitale in cui viviamo. Mentre la tecnologia continua a evolversi, è fondamentale esplorare come queste pratiche impattino sulla nostra sicurezza, sulla privacy individuale e sulla responsabilità degli attori coinvolti....

MTBF, MTTF, MTTR e MTTD sono acronimi che indicano delle metriche utilizzate nel mondo della programmazione per misurare l'affidabilità, la disponibilità e la manutenibilità di un sistema software. Vediamo cosa significano e come si calcolano....

Blockchain e AI sono due delle tecnologie più innovative e promettenti del nostro tempo. Scopriamo come entrambe hanno il potenziale di trasformare diversi settori e creare nuove opportunità di sviluppo e crescita. ...

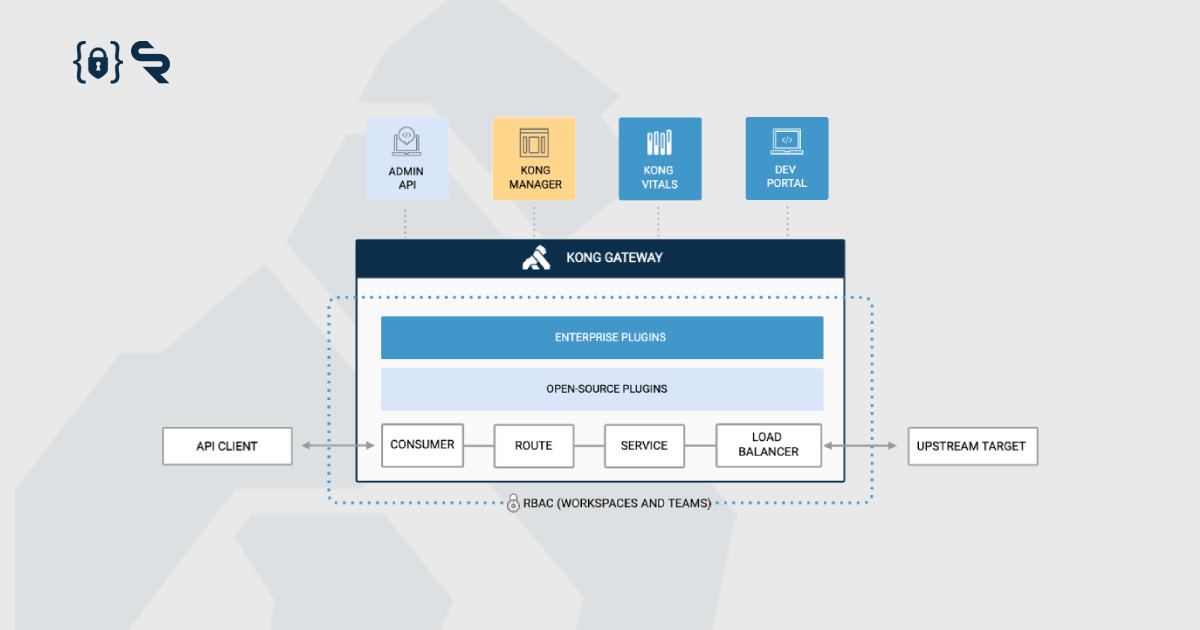

Esplora l'importanza dell'API Gateway nelle moderne architetture delle applicazioni: differenze dai load balancer, panoramica di Kong e ottimizzazione delle performance su Docker...

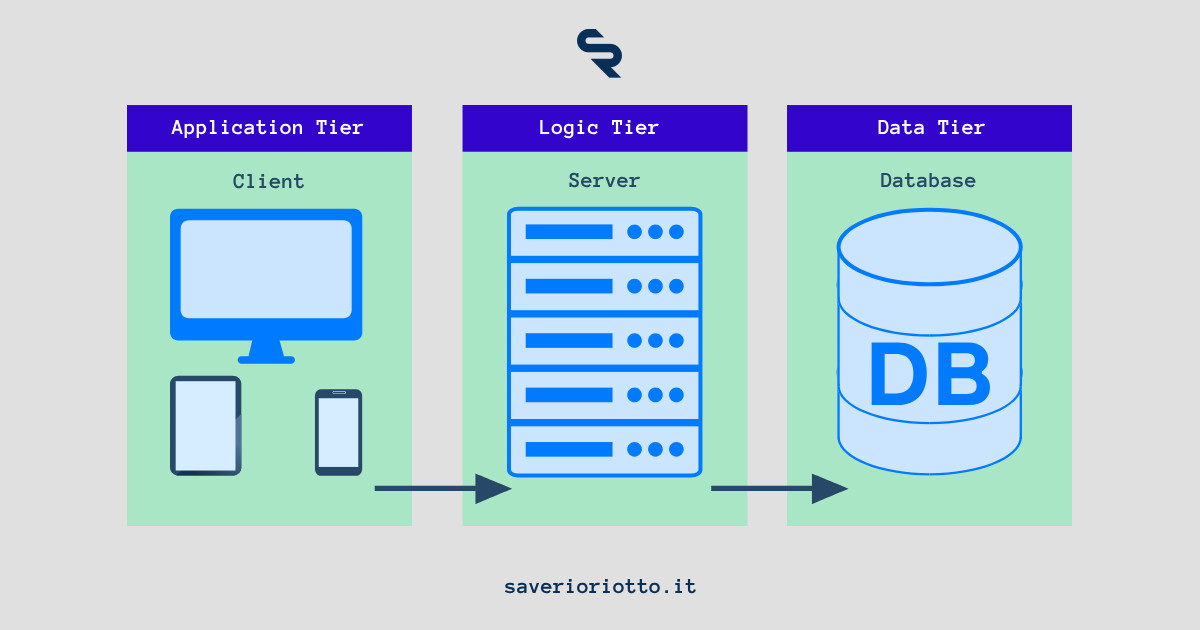

Scopri l'architettura a tre livelli, un framework essenziale per l'organizzazione dei sistemi informativi. Migliora l'efficienza e la scalabilità nello sviluppo software....

L'API Java Stream fornisce una varietà di funzioni comunemente utilizzate per la manipolazione e l'elaborazione dei dati. Vediamo quelli comunemente utilizzati con esempi pratici....

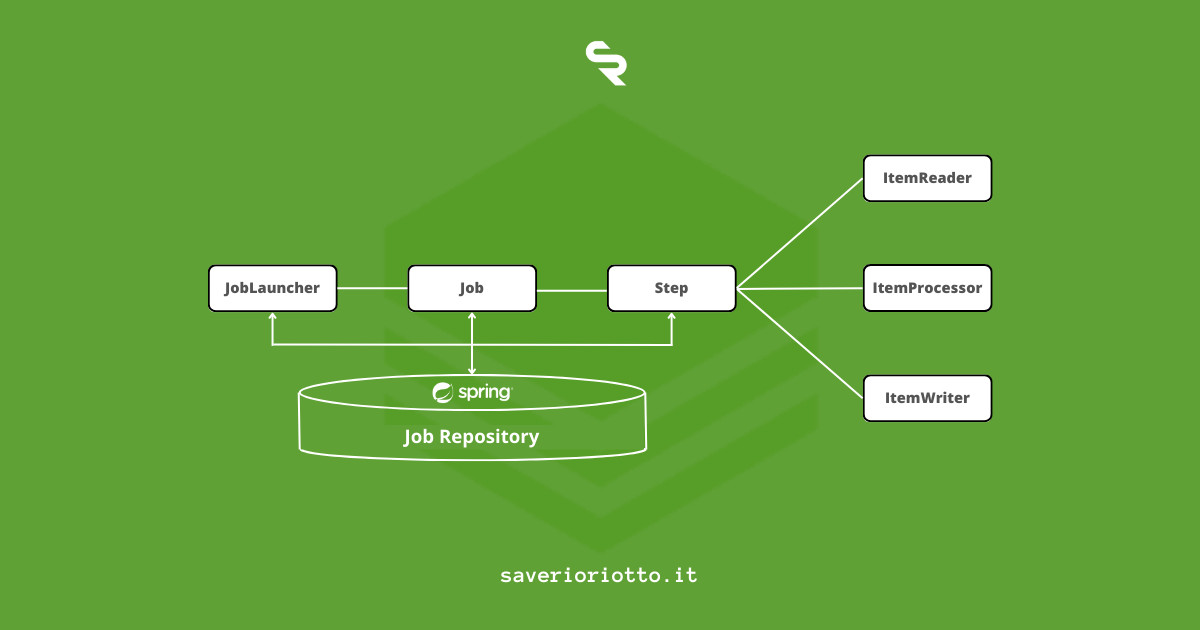

Scopri come utilizzare Spring Batch per creare processi di elaborazione dati in batch in modo efficiente e affidabile. Questo tutorial dettagliato ti guiderà passo dopo passo attraverso la configurazione di un progetto Spring Batch, la creazione di job di batch e la gestione di lettura, trasformazione e scrittura di dati....