Una botnet scoperta di recente in fase di sviluppo attivo prende di mira i sistemi Linux, tentando di irretirli in un esercito di bot pronti a rubare informazioni sensibili, installare rootkit, creare shell inverse e fungere da proxy web....

Il malware è un software dannoso creato intenzionalmente per danneggiare dati e risorse in un computer. Vediamo in particolar modo come un malware sia capace di cambiare la propria forma mentre si propaga....

Scoperto il nuovo malware multipiattaforma, SysJoker, che prende di mira Windows, Linux e macOS eludendo il rilevamento su tutti e tre i sistemi operativi...

La Apache Software Foundation ha rilasciato un aggiornamento di sicurezza di emergenza per correggere una vulnerabilità zero-day in Log4j, una libreria Java che fornisce funzionalità di logging....

Sei preoccupato per la sicurezza dei tuoi progetti? In tal caso, ecco una guida completa su come sviluppare applicazioni Web sicure....

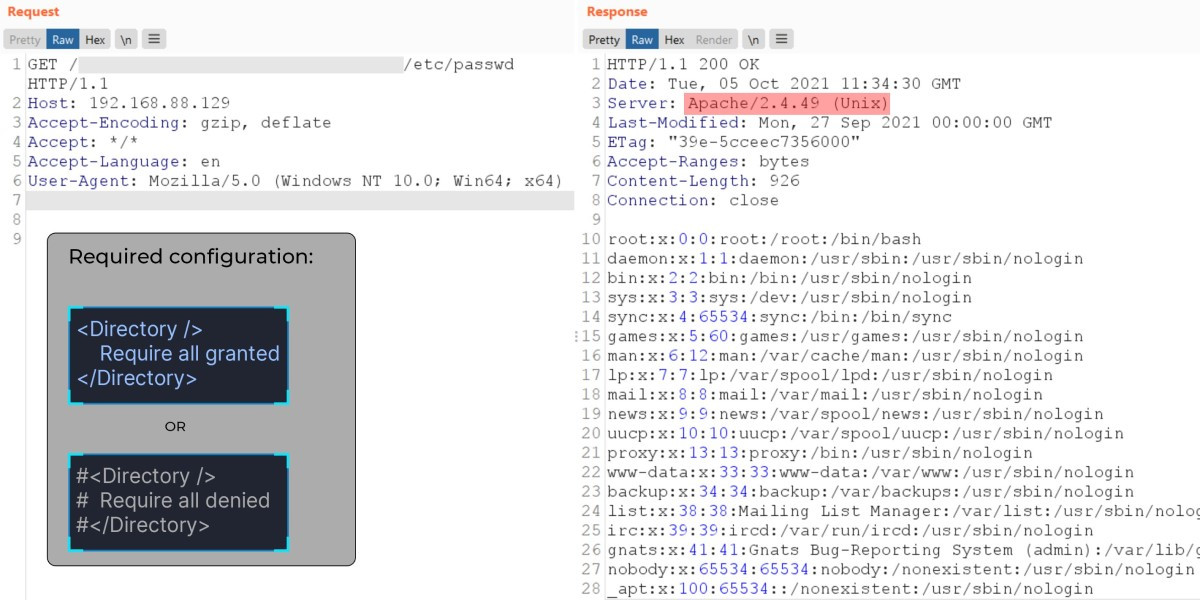

Apache ha implementato importanti correzioni di sicurezza per CVE-2021-41773 e CVE-2021-41524, per il quale sta circolando un codice di exploit con molteplici attacchi....

Il cryptojacking porta i server delle aziende a generare criptovalute a favore degli attaccanti, consumando anche notevoli quantità di risorse e di energia....

TrickBot il malware nato nel 2016 come un trojan bancario, con la caratteristica principale di essere modulare quindi di evolversi nel tempo....